توضّح هذه الصفحة مزايا FedCM، والجهات التي عليها التفكير في استخدام FedCM، وكيفية تفاعل المستخدمين مع FedCM.

Federated Credential Management (FedCM) هي طريقة تركّز على الخصوصية وسهلة الاستخدام لخدمات الهوية الموحّدة (مثل تسجيل الدخول باستخدام موفِّر الهوية) ولا تعتمد على ملفات تعريف الارتباط التابعة لجهات خارجية أو عمليات إعادة التوجيه.

من خلال FedCM، يتم تزويد المستخدم بطريقة جديدة للمصادقة مع موفّر هوية تابع لجهة خارجية على موقع إلكتروني.

ما هو اتحاد الهويات؟

تفوّض ميزة "اتحاد الهوية" عملية المصادقة أو الترخيص لمستخدم أو كيان إلى موفِّر هوية خارجي موثوق به. بعد ذلك، يسمح موفِّر الهوية للمستخدم بتسجيل الدخول إلى موقع إلكتروني تابع لجهة معتمِدة. باستخدام اتحاد الهوية، يعتمد الطرف الموثوق به على موفِّر الهوية لتزويد المستخدم بحساب بدون الحاجة إلى اسم مستخدم وكلمة مرور جديدَين.

باستخدام حلول الهوية الموحّدة، لا يحتاج المستخدم إلى إنشاء مجموعة أخرى من بيانات الاعتماد لكل جهة معتمدة. يؤدّي ذلك إلى تحسين تجربة المستخدم وتقليل فرص التصيّد الاحتيالي، كما يساعد الجهة المعتمِدة على الحصول على معلومات المستخدمين التي تم التحقّق منها من مقدّمي خدمات موثوق بهم.

الحلول التقليدية وملفات تعريف الارتباط التابعة لجهات خارجية

تعتمد آليات توحيد الهوية التقليدية على إطارات iframe أو عمليات إعادة التوجيه أو ملفات تعريف الارتباط التابعة لجهات خارجية، ما يثير مخاوف بشأن الخصوصية. ويمكن استغلال هذه الحلول لتتبُّع المستخدمين على الويب، ولا يمكن للمتصفّحات التمييز بين خدمات الهوية المشروعة والمراقبة غير المرغوب فيها.

مع أخذ مخاوف الخصوصية في الاعتبار، تحظر المتصفّحات الرئيسية ملفات تعريف الارتباط التابعة لجهات خارجية. وقد يؤثر ذلك في بعض الوظائف. من خلال جهود المنتدى وأبحاثنا، تبيّن لنا أنّ هناك بعض عمليات الدمج المرتبطة باتحاد الهوية تتأثر بقيود ملفات تعريف الارتباط التابعة لجهات خارجية.

اتحاد الهوية باستخدام FedCM

لا تعتمد FedCM على بروتوكول معيّن، إذ يمكن تنفيذها كحلّ مستقل أو كطبقة إضافية يمكن أن تستفيد منها البروتوكولات المختلفة. على سبيل المثال، يمكن لخادم OAuth وظيفي الاستفادة من تجربة تسجيل الدخول بنقرة واحدة التي تتوسّط فيها المتصفّحات في FedCM وواجهة المستخدم السهلة من خلال تنفيذ نقاط نهاية FedCM ثم استبدال رمز التفويض الذي تم عرضه في استجابة FedCM برمز دخول OAuth.

لماذا نحتاج إلى FedCM؟

مقارنةً بالحلول التقليدية، يقدّم هذا الحلّ مزايا متعدّدة لمنظومة الويب المتكاملة، وهو مصمَّم مع مراعاة المستخدمين والمطوّرين في "الجهات الاعتمادية" و"موفّري الهوية".

إتاحة حلول تحديد الهوية بدون ملفات تعريف الارتباط التابعة لجهات خارجية

يمكن أن تساعد واجهة FedCM في تقليل الاعتماد على ملفات تعريف الارتباط التابعة لجهات خارجية، والتي تُستخدَم غالبًا لتتبُّع المستخدمين على الويب. توفّر واجهة برمجة التطبيقات تجربة تسجيل دخول مخصّصة حتى عندما لا تتوفّر ملفات تعريف الارتباط التابعة لجهات خارجية (على سبيل المثال، في "وضع التصفّح المتخفي").

تتكامل FedCM أيضًا مع واجهات برمجة تطبيقات أخرى من "مبادرة حماية الخصوصية". على سبيل المثال، تستخدم Storage Access API مصادقة FedCM كـ إشارة ثقة. يفيد هذا الدمج المواقع الإلكترونية التي تعتمد على كلّ من FedCM للمصادقة وSAA للسماح لإطارات iframe من مصادر متعددة بالوصول إلى مساحة التخزين اللازمة.

تجربة مستخدم محسّنة

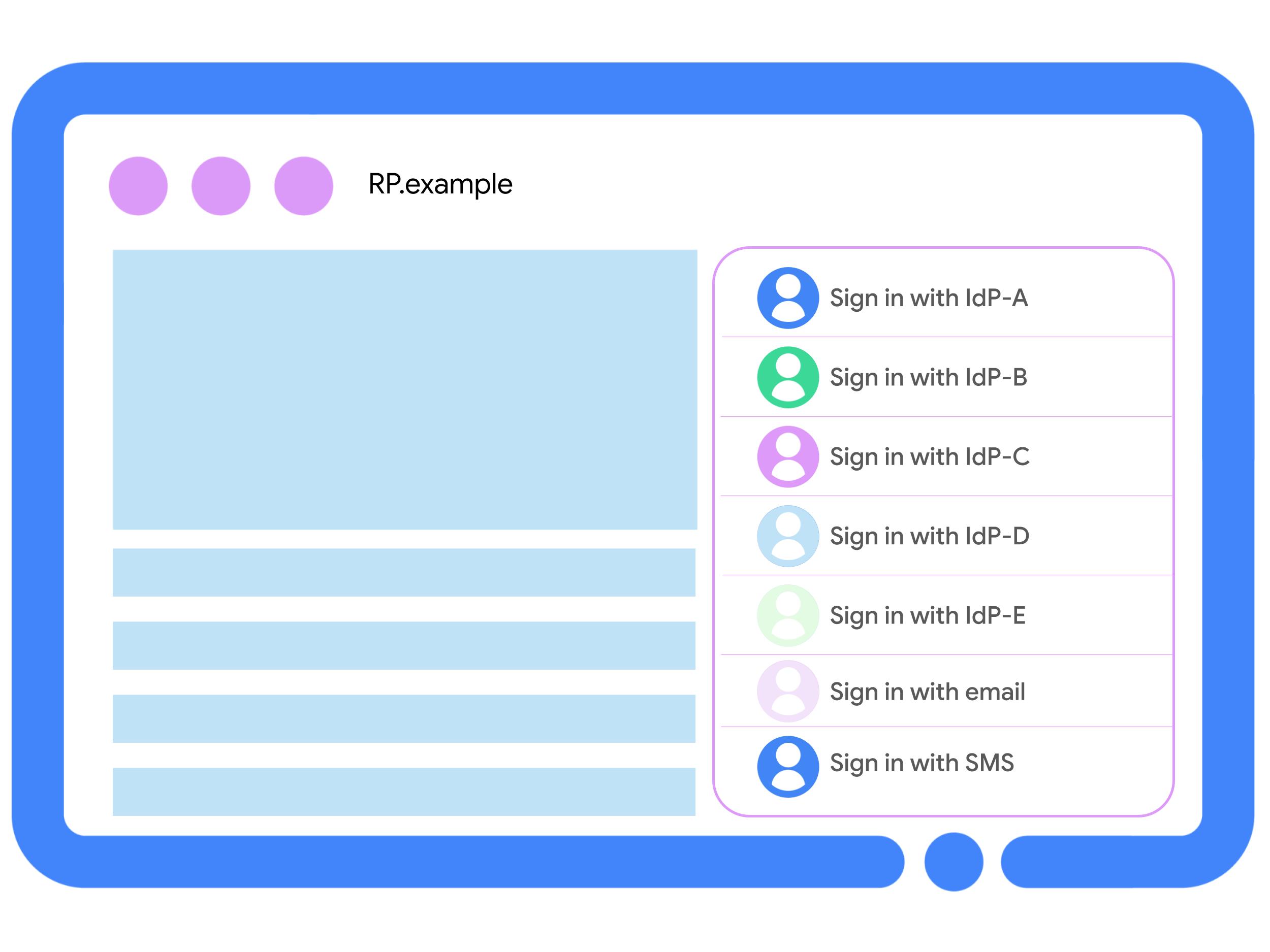

توفّر FedCM مربّع حوار لواجهة المستخدم يتوسّط فيه المتصفّح عملية تسجيل الدخول بنقرة واحدة. تعالج واجهة برمجة التطبيقات أيضًا مشكلة صفحات تسجيل الدخول المزدحمة، والتي تُعرف أحيانًا باسم مشكلة NASCAR.

بدلاً من العدد الكبير من أزرار تسجيل الدخول عبر وسائل التواصل الاجتماعي، توفّر واجهة FedCM واجهة أبسط سهلة الاستخدام.

الأمان

يتيح أسلوب "الهوية الموحّدة" للمستخدمين استخدام حسابات موثوقة تديرها موفّرات الهوية. باستخدام هذا الأسلوب، لن يضطر المستخدمون إلى إضافة بيانات الاعتماد إلى كل موقع إلكتروني. ويقلّل ذلك من الأجزاء المُعرضة لهجمات التصيّد الاحتيالي. بالإضافة إلى ذلك، يمكن لموفّري الخدمات الاعتماد على خبرة موفّري الهوية المتخصّصين في إدارة الهوية الآمنة بدلاً من تنفيذ تدابير أمان قوية خاصة بهم.

تهدف FedCM إلى جعل عملية تسجيل الدخول الموحّد أكثر ملاءمة للمستخدمين، ما يشجّعهم على تفضيلها على عمليات تسجيل الدخول الأقل أمانًا.

تجربة مخصّصة لعدد أكبر من المستخدمين

تحدّ FedCM من المشاكل التي تواجه المستخدمين أثناء عملية إنشاء الحساب. توضّح دراسات الحالة الخاصة بخدمة Google Identity أنّ المستخدمين يفضّلون إنشاء حسابات باستخدام مسار One Tap في FedCM على خيارات تسجيل الدخول المتعدّدة الخطوات.

باستخدام FedCM، يمكن لعدد أكبر من موفّري الهوية أن يقدّموا للمستخدمين تجربة تسجيل دخول بنقرة واحدة. مع توفير المزيد من موفّري الهوية (IdP) لعملية التحقّق من الهوية بنقرة واحدة، يمكن للمستخدمين الاختيار من بين مجموعة أكبر من موفّري الهوية على مواقع الأطراف الاعتمادية. توفّر FedCM آلية محسّنة لاختيار موفِّر الهوية من خلال عرض الحسابات الأكثر ملاءمة للمستخدمين.

ومع ارتفاع معدّلات الاشتراك، يمكن لشركاء الترويج تقديم تجربة مخصّصة لعدد أكبر من المستخدمين.

إتاحة استخدام موفّري هوية متنوعين

تهدف واجهة المستخدم المبسّطة في FedCM إلى عرض قائمة مخصّصة للمستخدمين تتضمّن موفّري الهوية ذوي الصلة. باستخدام آلية اختيار موفِّر الهوية في FedCM، لم يعُد اختيار الطرف المعتمَد لموفِّري الهوية مقيّدًا بحجم قاعدة مستخدمي موفِّر الهوية. على سبيل المثال، قد يكون لدى جزء من المستخدمين حساب على small-idp.example فقط، وليس على bigger-idp.example.

باستخدام ميزة Multi-IdP، يمكن أن يتيح rp.example كلاً من small-idp.example وbigger-idp.example بدون إرباك واجهة المستخدم. ويعود ذلك بالنفع على جميع الأطراف:

- يمكن للمستخدمين اختيار موفّر خدمة تحديد الهوية المفضّل لديهم، بغض النظر عن حجمه.

- تصل الجهات الاعتمادية إلى المزيد من المستخدمين من خلال توفير دعم متنوع لموفِّري الهوية

- تتوفّر موفّرات الهوية التي تضم عددًا أقل من المستخدمين على المزيد من الأطراف الاعتمادية.

مَن يمكنه استخدام FedCM؟

نتوقّع أن تكون FedCM مفيدة لك فقط في حال استيفاء الشروط التالية:

- أنت موفِّر هوية (IdP) لديه أطراف معتمدة خارجية.

- لديك حلّ خاص بالهوية ونطاقات متعدّدة تعتمد عليه.

- تهدف إلى توفير إمكانية استخدام مسارات تحديد الهوية الموحّدة حتى للمستخدمين الذين يختارون التصفّح بدون ملفات تعريف الارتباط التابعة لجهات خارجية.

أنت موفِّر هوية

تتطلّب FedCM توفّر دعم من موفِّر الهوية. لا يمكن للطرف المعتمَد استخدام FedCM بشكل مستقل. إذا كنت طرفًا معتمدًا، يمكنك أن تطلب من موفِّر الهوية تقديم التعليمات.

جهات محظورة متعدّدة

إذا كان موفّرو الهوية لديك تابعين لجهات خارجية، أو إذا كان لديك أكثر من أربعة موفّري هوية يستخدمون حلّ الهوية الخاص بك، ننصحك باستخدام FedCM كواجهة برمجة تطبيقات للهوية الموحّدة.

تهدف إلى إتاحة مسار ربط الهوية بدون ملفات تعريف الارتباط

تتيح واجهة برمجة التطبيقات FedCM API إمكانية استخدام عمليات أساسية لتحديد الهوية الموحّدة حتى للمستخدمين الذين يتصفّحون الويب بدون ملفات تعريف ارتباط تابعة لجهات خارجية. باستخدام FedCM، سيظل بإمكان المستخدمين الاشتراك وتسجيل الدخول والخروج باستخدام حساباتهم الموحّدة على مواقع الأطراف الاعتمادية.

بالإضافة إلى ذلك، تعمل FedCM كإشارة ثقة بالنسبة إلى Storage Access API، ما يقلّل من المشاكل التي تواجه طلبات الوصول إلى مساحة التخزين التي يبدأها موفِّر الهوية.

تفاعل المستخدم مع FedCM

تم تصميم FedCM ليكون مستقلاً عن بروتوكول المصادقة، كما يوفّر للمستخدم عملية جديدة للمصادقة على RP باستخدام موفّر هوية تابع لجهة خارجية. جرِّب FedCM من خلال العرض التوضيحي.

تسجيل الدخول إلى خدمة تابعة

يمكن للمستخدمين اختيار حساب من مجموعة موفّري خدمات الهوية المتوافقين مع الجهة الاعتمادية. إذا سجّل المستخدم الدخول باستخدام عدة موفِّري هوية، سيُطلب منه تسجيل الدخول إلى الجهة الاعتمادية باستخدام أحد هؤلاء الموفِّرين.

يتم عرض حسابات المستخدم بالترتيب التالي:

- تظهر أولاً الحسابات التي تم الوصول إليها على جهاز المستخدم، مع عرض الحسابات التي تم الوصول إليها مؤخرًا في البداية.

- بعد ذلك، يتم عرض الحسابات التي وصل إليها المستخدم على الجهة المعتمدة على RP وفقًا لموفّر الهوية (IdP). يتم استخراج المعلومات المتعلقة بالحسابات التي تم الوصول إليها من قيمة السمة

approved_clientsلنقطة نهاية الحساب. - تظهر في النهاية الحسابات التي لم يتم استخدامها على "نظام الدفع المتكرّر" من قبل.

إذا كانت هناك حسابات متعدّدة ضمن أي من مستويات الأولوية هذه، يتم ترتيب هذه الحسابات بشكل إضافي استنادًا إلى ترتيب مقدّمي خدمات تحديد الهوية الذي يوفّره الطرف المعتمِد في طلب get().

أوضاع واجهة مستخدم FedCM

تتضمّن FedCM وضعَين لواجهة المستخدِم: الوضع السلبي والوضع النشط.

الوضع غير النشط لا يتطلّب الوضع السلبي تفاعلاً من المستخدم لظهور طلب FedCM. عندما يصل المستخدم إلى موقع الطرف المعتمِد، سيظهر مربّع حوار تسجيل الدخول في FedCM عند استدعاء navigator.credentials.get() إذا استوفيت الشروط التالية:

- سجَّل المستخدم الدخول إلى موفِّر هوية واحد على الأقل من موفِّري الهوية المتوافقين. إذا كانت حالة المستخدم هي تسجيل الخروج من جميع موفّري الهوية المتاحين، لن يتم عرض طلب تسجيل الدخول في FedCM تلقائيًا.

- لم يتم ضبط إعداد فترة الانتظار في FedCM في متصفّح المستخدم.

- لم يقم المستخدم بإيقاف FedCM في إعدادات المتصفّح. مزيد من المعلومات حول كيفية إيقاف FedCM

الوضع النشط في الوضع النشط، يجب أن يتم تفعيل FedCM بشكل مؤقت من خلال إجراء يتخذه المستخدم (مثل النقر على الزر تسجيل الدخول باستخدام…) لعرض طلب FedCM.

يمكن للمستخدم إكمال عملية تسجيل الدخول من خلال النقر على المتابعة باسم المستخدم. في حال نجاح العملية، يخزّن المتصفّح حقيقة أنّ المستخدم أنشأ حسابًا موحّدًا على RP باستخدام IdP.

إذا لم يكن لدى المستخدم حساب على الجهة المعتمدة مع موفّر الهوية، سيظهر مربع حوار للتسجيل يتضمّن نص إفصاح إضافيًا، مثل بنود خدمة الجهة المعتمدة وسياسة الخصوصية.

الامتثال لقوانين الخصوصية الإلكترونية

يتضمّن استخدام FedCM، سواء كموفّر هوية أو طرف معتمد، تخزين معلومات على جهاز المستخدم أو الوصول إلى معلومات مخزّنة عليه، وبالتالي، فإنّ هذا النشاط يخضع لقوانين الخصوصية الإلكترونية في المنطقة الاقتصادية الأوروبية والمملكة المتحدة التي تتطلّب بشكل عام موافقة المستخدم. وتقع على عاتقك مسؤولية تحديد ما إذا كان استخدامك لواجهة FedCM ضروريًا للغاية لتقديم خدمة على الإنترنت طلبها المستخدم بشكل صريح، وبالتالي، يكون معفيًا من شرط الموافقة.

البصر

نعمل حاليًا على تطوير ميزات جديدة لمعالجة القيود الحالية وتقديم تجربة أفضل للمستخدمين.

- نستكشف حاليًا صيغًا أكثر هدوءًا لتجربة المستخدم من أجل ضمان أن تكون عملية المصادقة سلسة وبديهية وأقل تداخلاً مع تجربة المستخدمين.

- نحن ملتزمون بتحسين مستوى خصوصية المستخدمين. نخطّط للانتقال إلى نموذج NextGen FedCM المستند إلى التفويض والذي يحدّ من مشكلة تتبُّع موفِّر الهوية. باستخدام NextGen، يمكن للمستخدمين تسجيل الدخول على مواقع RP بدون أن يتتبّع موفّر الهوية المستخدم.

- تهدف FedCM إلى عرض مجموعة أكبر من موفّري الهوية للمستخدمين استنادًا إلى اختيار الطرف المعتمِد. ولتحقيق ذلك، نعمل على واجهات برمجة التطبيقات Multi-IdP وIdP Registration.

- نعمل حاليًا على دمج FedCM مع طرق مصادقة أخرى، مثل مفاتيح المرور، بالإضافة إلى وسائل أخرى مثل "الملء التلقائي"، وذلك بهدف تقديم تجربة مصادقة موحّدة.

يمكنك الاطّلاع على خريطة الطريق لمزيد من التفاصيل.